Троянские программы на смартфонах угроза XXI века

Троянские программы на смартфонах⁚ угроза XXI века

Мобильные устройства стали неотъемлемой частью нашей жизни, храня важную информацию и обеспечивая доступ к финансовым средствам․ Поэтому угроза заражения троянскими программами становится все более актуальной․ Современные троянцы маскируются под безобидные приложения, получая доступ к личным данным, контролируя действия пользователя и нанося значительный ущерб․ Защита смартфона от таких угроз требует особого внимания и знания основных принципов кибербезопасности․

Распространенные типы троянцев для смартфонов

Мир мобильных троянцев разнообразен и постоянно эволюционирует, но некоторые типы встречаются чаще других․ К наиболее распространенным относятся⁚ банковские троянцы, целью которых является кража финансовых данных, таких как номера банковских карт, пароли и CVV-коды․ Они часто маскируются под легитимные приложения банков или платежных систем, используя фишинговые методы для обмана пользователей․ Вредоносный код может незаметно перехватывать введенные данные, переводя средства на счета злоумышленников․

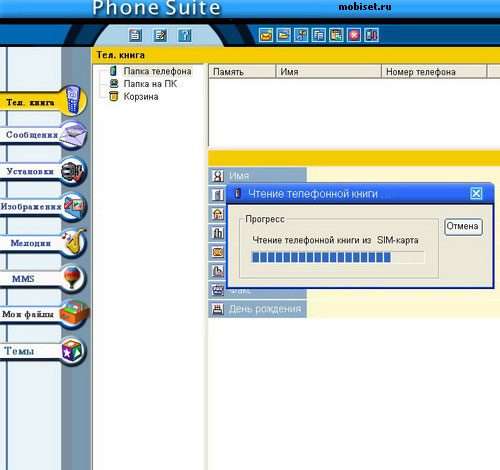

Другой распространенный тип – SMS-троянцы, способные отправлять платные SMS-сообщения без ведома пользователя, приводя к значительным финансовым потерям․ Они могут также перехватывать входящие SMS с кодами подтверждения, используемыми для авторизации в онлайн-сервисах․ Это позволяет злоумышленникам получить доступ к аккаунтам пользователей в социальных сетях, почтовым ящикам и другим важным ресурсам․

Троянцы-шпионы представляют серьезную угрозу конфиденциальности, так как способны тайно собирать информацию о пользователе и его деятельности․ Они могут записывать нажатия клавиш, собирать данные о местоположении, прослушивать разговоры и записывать видео․ Полученная информация может быть использована для шантажа, вымогательства или просто для продажи третьим лицам․

Ransomware-троянцы блокируют доступ к данным на устройстве, требуя выкуп за их разблокировку․ Они могут шифровать файлы, делая их непригодными для использования, или блокировать работу операционной системы․ В этом случае восстановление данных без выкупа может быть крайне сложным или невозможным․ Важно помнить, что платить выкуп не всегда гарантирует возвращение данных, а только поощряет злоумышленников продолжать свою деятельность․

Наконец, существуют троянцы, устанавливающие другие вредоносные программы․ Они действуют как «загрузчики», скачивая и устанавливая на устройство дополнительные вредоносные программы, расширяя спектр угроз и усложняя процесс их удаления․ Эти «загрузчики» часто обновляются, чтобы обходить механизмы защиты и продолжать свою вредоносную деятельность․

Способы заражения мобильных устройств троянами

Заражение смартфона троянской программой может произойти различными путями, и бдительность пользователя играет ключевую роль в предотвращении заражения․ Один из наиболее распространенных способов – установка вредоносных приложений․ Злоумышленники часто размещают трояны в виде привлекательных игр, полезных утилит или популярных программ на неофициальных сайтах, форумах или через фишинговые ссылки․ Загрузка и установка таких приложений без проверки их происхождения и безопасности может привести к заражению․

Фишинг – еще один эффективный метод распространения троянцев․ Пользователи получают SMS-сообщения или электронные письма, содержащие вредоносные ссылки, маскированные под сообщения от банков, социальных сетей или других доверенных организаций․ Переход по таким ссылкам может привести к загрузке вредоносного ПО или перенаправлению на фишинговые сайты, где пользователя просят ввести свои личные данные, включая пароли и номера банковских карт․

Взлом уязвимостей в операционной системе или приложениях также может стать причиной заражения․ Злоумышленники активно ищут уязвимости в программном обеспечении, используя их для получения несанкционированного доступа к устройству и установки троянцев․ Регулярное обновление операционной системы и установленных приложений – важный шаг в предотвращении подобных атак․ Не стоит забывать и о своевременном обновлении антивирусного ПО․

Зараженные сайты также могут представлять опасность․ Просмотр веб-страниц на подозрительных или не защищенных сайтах может привести к заражению через эксплойты, использующие уязвимости в веб-браузере․ Поэтому рекомендуется избегать посещения сомнительных сайтов и использовать надежные антивирусные программы с функцией защиты от веб-угроз․

Подключение к незащищенным Wi-Fi сетям – еще один потенциально опасный фактор․ Открытые Wi-Fi сети часто не защищены паролем и могут быть использованы злоумышленниками для проведения атак «человек посередине», перехватывающих данные, передаваемые между устройством и сервером․ Использование VPN-соединения в общедоступных сетях может значительно повысить безопасность․

Наконец, зараженные USB-накопители или другие внешние устройства хранения данных также могут стать источником заражения․ Подключение таких устройств без предварительной проверки на наличие вредоносного ПО может привести к заражению смартфона․ Поэтому рекомендуется сканировать все внешние устройства на вирусы перед подключением к мобильному устройству․

Признаки заражения смартфона троянской программой

Заражение смартфона троянцем может проявляться по-разному, и не всегда очевидно․ Некоторые трояны работают скрытно, не вызывая явных сбоев в работе устройства․ Однако, существуют признаки, на которые следует обратить внимание․ Необычный расход заряда батареи – один из первых звоночков․ Если смартфон начал разряжаться значительно быстрее, чем обычно, это может быть сигналом о работе вредоносного ПО, постоянно передающего данные или выполняющего фоновые процессы․

Перегрев устройства также может свидетельствовать о заражении․ Активная работа вредоносных программ требует значительных вычислительных ресурсов, что приводит к перегреву процессора и корпуса смартфона․ Обратите внимание на неожиданное увеличение трафика мобильного интернета․ Троянцы часто отправляют украденные данные на удаленные серверы, что приводит к значительному росту потребления интернет-трафика․ Проверьте статистику расхода данных за последние дни – резкий скачок может быть тревожным сигналом․

Появление неизвестных приложений на смартфоне – еще один важный признак․ Если вы обнаружили приложения, которые вы не устанавливали, это может указывать на заражение․ Троянцы часто маскируются под системные приложения или устанавливают себя без ведома пользователя․ Обратите внимание на медленную работу устройства․ Если ваш смартфон стал заметно медленнее, часто зависает или долго загружает приложения, это может быть следствием работы вредоносного ПО, занимающего значительные системные ресурсы․

Необычная активность, такая как самопроизвольные звонки, отправка SMS-сообщений или появление всплывающих окон с подозрительным контентом, также может свидетельствовать о заражении․ Троянцы могут использовать ваш смартфон для рассылки спама или для совершения мошеннических действий․ Изменение настроек смартфона без вашего ведома – еще один тревожный признак․ Трояны могут изменять настройки сети, безопасности или других параметров системы, что позволяет им получить более широкий доступ к данным и функциям устройства․ Наконец, появление рекламных баннеров или всплывающих окон с подозрительным контентом в необычных местах, может указывать на заражение рекламным троянцем (adware)․

Важно помнить, что наличие одного из этих признаков не всегда однозначно говорит о заражении, но сочетание нескольких из них должно послужить поводом для тщательной проверки смартфона на наличие вредоносного ПО․